Le rôle de la cryptologie dans les deux conflits mondiaux

La cryptologie (du grec Kruptos, secret/caché, et logos, science) est une science spécialisée dans les messages secrets qui englobe la cryptographie pour leur création ainsi que la cryptanalyse pour leur lecture/déchiffrage.

Le principe de base est simple, un message secret (diplomatique, tactique...) doit être transmis et ne doit pas être lu que par le destinataire. Pour ce faire, l’écriture du message est cryptée afin de le rendre illisible ; le destinataire quant à lui connaît le code correspondant afin de déchiffrer le texte.

Mis en avant au cours des deux conflits mondiaux, cette discipline date pourtant de plusieurs millénaires.

Les origines de la cryptologie

| 1 | 2 | 3 | 4 | 5 | |

| 1 | Α | Β | Γ | Δ | Ε |

| 2 | Ζ | Η | Θ | Ι | Κ |

| 3 | Λ | Μ | Ν | Ξ | Ο |

| 4 | Π | Ρ | Σ | Τ | Υ |

| 5 | Φ | Χ | Ψ | Ω |

Le plus ancien système de codage date du IIème siècle avant J.-C. et développé par Polybe qui donnera son nom au « Carré de Polybe », consistant à remplacer une lettre par deux nombres qui donnent la ligne et la colonne où se trouve la lettre exact.

Plus tard, chez les Romains, Jules César utilise une méthode de substitution de lettre appelé le « Code de César » qui place les 26 lettres dans un ordre décalé. La méthode étant assez facilement « cassable », une difficulté était parfois rajoutée en changeant la langue du texte.

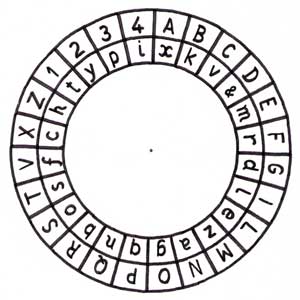

Toujours sur le continent européen, Gabriel de Lavinde publie un manuel sur les systèmes de codage connus ; l'Italien Alberti développe quant à lui son cadrant (à droite), facilitant la construction de codes polyalphabétiques.

En 1412, al-Kalka-shandi édite une encyclopédie incluant plusieurs techniques de codage comprenant des procédé de calculs de fréquences de lettres .

L'utilisation de la cryptographie se fait également au nom de la recherche scientifique ! Le Français Francois Champollion arrive à déchiffrer la Pierre de rosette en 1882 ouvrant ainsi la voie à la lecture des hiéroglyphes. Il a fait le rapprochement entre les écritures Grecs et Démotiques présentes sur la pierre et à réalisé qu'il s'agissait du même texte .

Durant la Grande Guerre

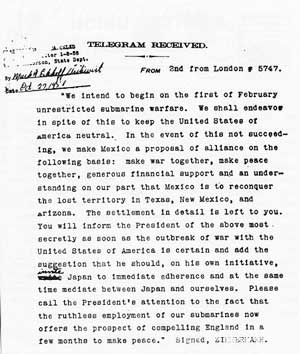

Janvier 1917. La guerre entre l'Allemagne et les Alliés fait rage. Le conflit s'enlise, les tranchées ennemies se font face. De l'autre côté de l'Atlantique, les États-Unis sont prudemment restés neutres.

À cette période, l'état-major allemand s'impatiente. Il propose au Kaiser de déclencher une guerre sous-marine totale, afin de couper les approvisionnements de l'Angleterre afin de « l’étouffer ».

Seulement, couler des navires américains entraînerait irrémédiablement une déclaration de guerre de la part des États-Unis. Arthur Zimmermann, alors ministre allemand des affaires étrangères, développe un plan : maintenir la guerre sous-marine d'une part (quitte à déclencher le courroux américain) et d'autre part, déclencher une guerre entre les États-Unis et le Mexique, encore amer de la perte d'une partie de son territoire en 1848 en lui fournissant une aide pécuniaire et logistique. Le but recherché étant de retarder l'arrivée de troupes américaines sur le front européen et en finir avec les Alliés.

Il envoie donc un télégramme codé à Bernstoff (ambassadeur aux États-Unis) en faisant transiter le message depuis la Suède jusqu’en Amérique du Sud.

Petit problème, le message frôle les îles britanniques qui l'interceptent et reconnaissent le code de substitution diplomatique utilisé. Ils déchiffrent partiellement le message, mais cela est suffisant pour connaître les intentions allemandes.

Afin de transmettre la totalité du message aux Américains, les Anglais envoient des espions chez Bernstoff et Eckardt (ambassadeur au Mexique). Ils se procurent le message avec le nouveau code diplomatique utilisé et parviennent a décrypter la totalité du message.

Le message est transmis au président Wilson et la presse apprend le plan allemand peu de temps après. La population ayant changé d'avis sur leur neutralité, le Congrès vote l'entrée en guerre le 6 avril 1917.

Nous sommes en mars 1918. Les armées des deux belligérants sont épuisées par une guerre de position qui dure depuis plus de 3 ans. L'Allemagne vient de signer l'armistice avec la Russie ce qui lui permet de rapatrier de nombreuses divisions et pièces d'artilleries sur le front occidental. Elle doit rendre sa victoire irréversible avant l'arrivée des renforts des États-Unis sur le sol français.

Pour cette nouvelle offensive, l'armée allemande a décidé de retenir les leçons de ses errements de 1914, quand ses transmissions radio avaient été catastrophiques : radiogrammes transmis avec retard, souvent en partie et totalement indéchiffrables, demandant la réémission du message, parfois en clair. Tout cela constituait une aubaine pour le service du chiffre français, qui perça successivement tous les chiffres allemands (Ubchi, ABC, KRU,…).

L'armée allemande consacre du temps à choisir son algorithme de chiffrement. C'est le système proposé par le colonel Fritz Nebel qui est retenu. Il comporte les deux éléments essentiels des algorithmes de chiffrement, substitution et transposition. Chaque lettre est d'abord remplacée par un couple de lettres parmi A,D,F,G,X. Par exemple, on peut choisir de remplacer E par DF. Chaque jour, la substitution opérée change en fonction d'une clé. Le message alors obtenu est ensuite mélangé en utilisant une nouvelle clé (dite de transposition).

On a alors un procédé extrêmement sûr (il utilise la méthode du surchiffrement), et aussi extrêmement pratique pour les messages radio. On envoie en effet un message en n'utilisant que 5 lettres distinctes. Et les 5 lettres, A,D,F,G,X sont des lettres qui ont un code morse très différents : impossible de confondre l'une avec l'autre ! Ce chiffre est baptisé ADFGX par les Français, alors que son nom côté allemand est GEDEFU 18.

Les premiers messages chiffrés à l'aide du chiffre ADFGX sont transmis par l'armée allemande en ce début de mois de Mars 1918. Interceptés par les Français, ils parviennent sur les bureaux du service du chiffre, où l'on est affolé par cette nouvelle méthode. Elle ne ressemble en rien aux précédentes, et le trafic en ce mois de Mars est trop faible pour comprendre comment elle fonctionne. Les choses s'accélèrent à la fin du mois. Les Allemands lancent une offensive en Picardie le 21 mars dans le but de séparer les armées françaises et anglaises. Le nombre de radiogrammes chiffrés augmente subitement, mais l'ADFGX reste un mystère pour le service du chiffre français.

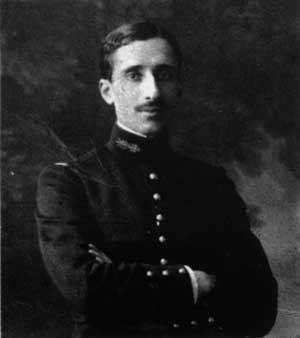

Cependant, ce service possède un des génies de la cryptologie : le capitaine Georges Painvin, qui a rapidement réalisé des avancées importantes sur les premiers systèmes cryptographiques allemands et surtout, presque contre son gré, il avait intégré le « cabinet noir » du chiffre français.

Il parvient à comprendre peu à peu le système de codage allemand ce qui lui permet d'anticiper les mouvements de troupes qui sont désormais à proximité de Paris, ces dernières ayant profité de l'arrivée de renforts de l'est et de leur nouvelle méthode de codage pour enfoncer le front.

Il anticipe une attaque déterminante sur Compiègne qui ouvre la voie sur Paris. Cette offensive sera bloquée par le général Mangin, prévenu du décryptage de Painvin.

Durant la Seconde Guerre mondiale

La Seconde Guerre mondiale marque un tournant dans la cryptologie, puisqu’elle voit naître des machines de codage mécaniques, mais également des appareils d’analyse qui aboutiront plus tard à la création du premier ordinateur !

Geheimfernschreiber, ou Siemens & Halske T52, est l’une de ces premières machines développée par Siemens. Lorsque l’opérateur tape une lettre, les dix roues de la machine bougent pour la chiffrer. Arne Buerling déchiffre cette machine en deux jours et accompagne un ingénieur Vigo Lindstein a créer une machine de décryptage. Cela permet à la Suède de connaître les intentions diplomatiques allemandes et transmettent régulièrement les informations aux britanniques.

Le décryptage prendra fin en 1943, la sortie d’une nouvelle version de la T-52 annulant ainsi les efforts précédents.

Nous allons enfin aborder l’une des plus célèbres famille de machines de cryptographie, il s’agit d’Enigma qui fut développée à partir des années 20. Elle est commercialisée en Europe et son utilisation était relativement courante, notamment chez les diplomates.

Elle fonctionne avec des « clés » d’encodage qui changent quotidiennement, et donc plusieurs milliards de combinaisons sont possibles… Bonne chance pour décrypter cela !

Ce sont les Polonais qui se lancent les premiers dans la lecture d’Enigma par le biais d’espionnage de la machine fournie par l’armée Française.

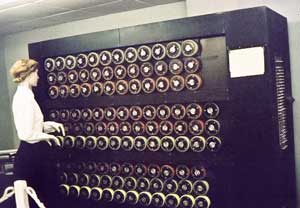

C’est à ce moment là que sont crées les « bombes polonaises » qui leur permettent de décoder les messages allemands jusqu’en 1938, année ou les protocole changent pour Enigma ; ils envoient leurs recherches à Londres à la veille de la guerre.

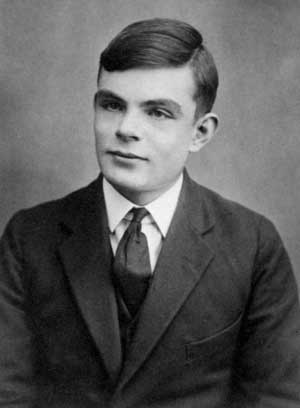

Alors en difficulté dans la bataille de l’Atlantique, l’Angleterre décide de faire appel à des scientifiques civils. Alan Turing secondé par son équipe au Manoir de Bletchley Park combine les « bombes polonaises » avec l’une de ses inventions pouvant calculer des algorithmes afin de créer une machine automatique pour décrypter les messages.

Grâce à cela, les Britanniques voient leurs navires coulés diminuer avant un rebond en 1942 suite à l’introduction d’une nouvelle enigma.

Grâce aux nouvelles informations des Alliés, mais aussi aux documents et à la machine Enigma capturée sur le sous marin U-110, l’équipe retrouve l'avantage en manière de décryptage, toujours sous l’impulsion de Turing.

En 1944 le premier ordinateur de l’Histoire voit le jour : « Colossus » qui, par ses 5000 opérations par secondes, permet de traduire les messages codés.

Les Allemands ne se douteront jamais que leur codes ont été cassés jusqu’à la fin de la guerre, trop confiants dans leur technologie.

L’après guerre et à ce jour

Suite à cela, les ordinateurs voient le jour peu à peu. Alan Turing est vu comme le père de la discipline. Homosexuel (alors considéré comme une maladie à l'époque), il subira les traitement médicaux inhumains pratiqués dans la seconde moitié du XXème siècle. Dépressif, il se suicidera à l’aide de cyanure disposé sur une pomme, ce qui servira de logo à Steve Jobs, en hommage au génie qu’était Turing.

Le cryptage est toujours utilisé à ce jour, mais cela n’inclut plus seulement les missions diplomatiques ou l’usage militaire. Cela concerne désormais aussi l’espionnage industriel, les données personnelles ect…

La protection de données pose actuellement problème dans nos sociétés comme nous le voyons régulièrement avec des piratages réguliers de banques, d’entreprises et d’institutions.

Les capacités de cryptage et de lecture augmentent en même temps que la puissance de nos technologies. Les limites seront-elles atteintes un jour, ou bien les possibilités sont elles vraiment illimitées ?

Sources

- bibimath.net, rubrique Cryptographie et codes secrets

- Coumet Ernest. Cryptographie et numération. In: Annales. Économies, Sociétés, Civilisations. 30ᵉ année, N. 5, 1975. pp. 1007-1027.

- L’HOMME n°153 janvier-mars 2000 Turing, ou la tentation de comprendre

Lio Rédacteur, Chroniqueur

Lio Rédacteur, Chroniqueur- « On trouve toujours de l'argent pour faire la guerre, jamais pour vivre en paix. » par Albert Brie